在网络犯罪领域,变化可以说是唯一不变的。虽然网络勒索作为更广泛的犯罪类别已证明其持久性,但勒索软件——其最具破坏性的“类型”——并非仅靠加密来生死。过去的“策略”主要是锁定文件或系统,并要求支付解密密钥费用,但近年来,运动转向将加密与数据泄露结合起来,并威胁公开被盗信息。

这正是专门的泄露站点,或称数据泄露站点(DLS)发挥作用的地方。DLS首次出现在2019年底,自此成为双重敲诈策略的支柱。威胁行为者窃取企业数据(未加密前),然后公开武器化赃款,实际上将安全事件升级为全面公共危机。

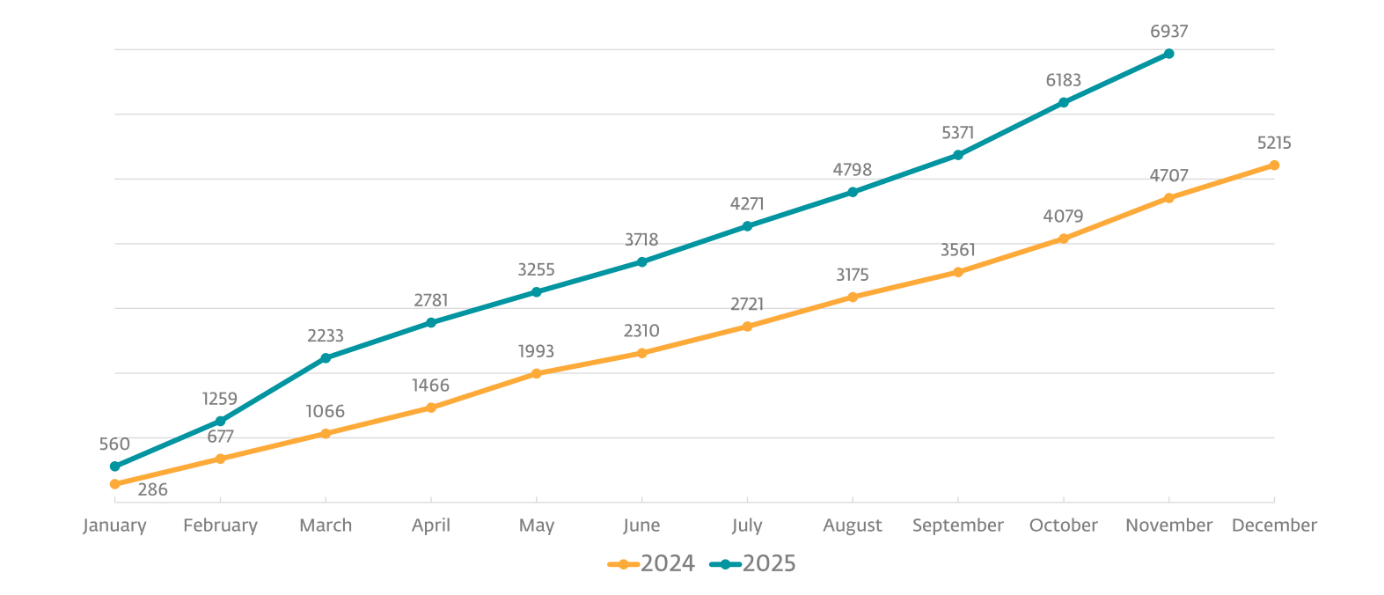

安全专家和执法部门多年来一直在关注这一变化。联邦调查局(FBI)和CISA现在经常将勒索软件描述为“数据盗窃和敲诈”问题。像 Ransomware.live 这样的公共追踪项目也指向同一方向,尽管精确的受害者统计应当谨慎对待。泄露网站只反映了犯罪分子选择“宣传”的内容,而非事件的全部范围。

让我们来探讨DLS在勒索软件生态系统中的作用及其对受害者组织的影响。

勒索软件组织如何利用数据泄露网站?

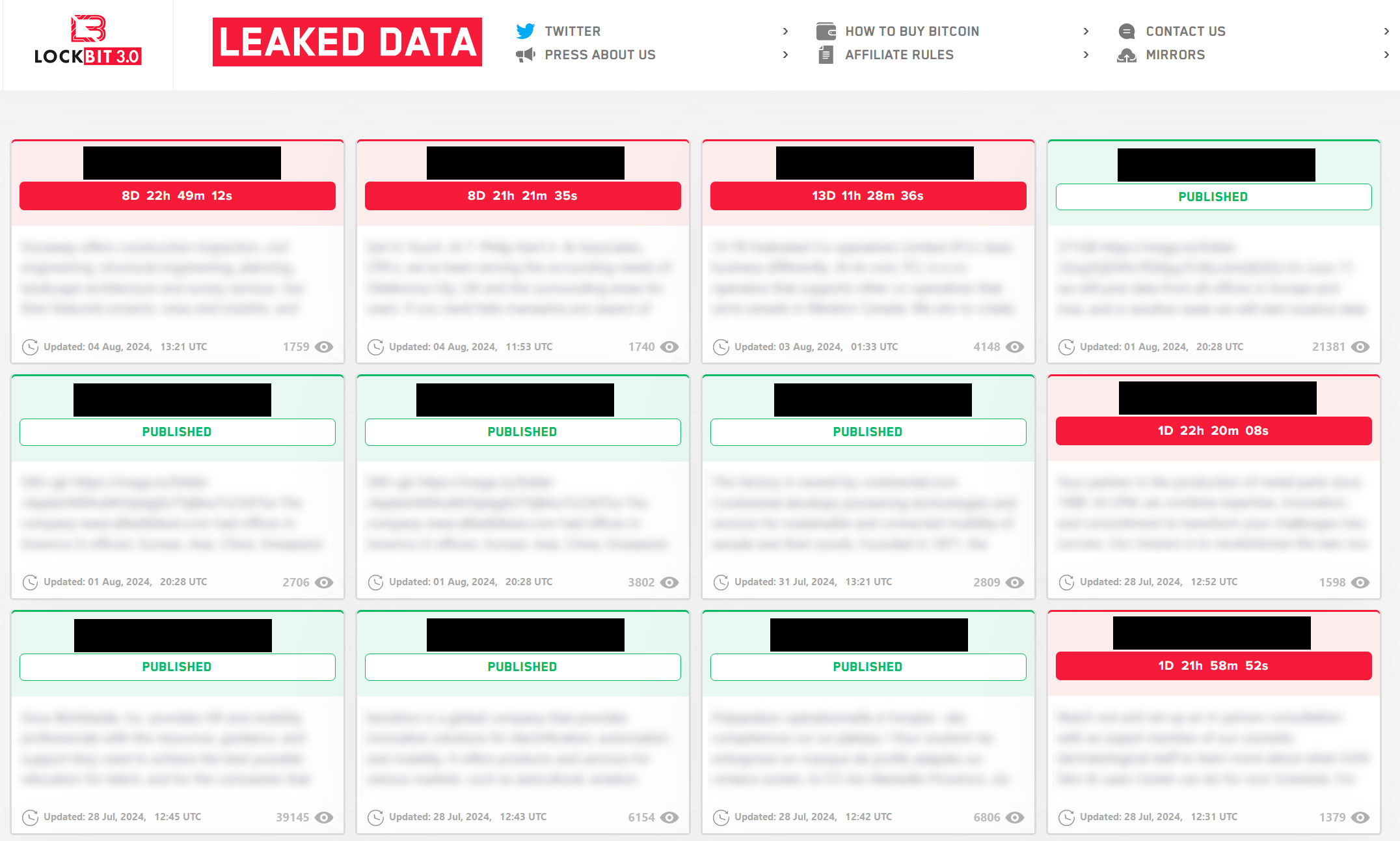

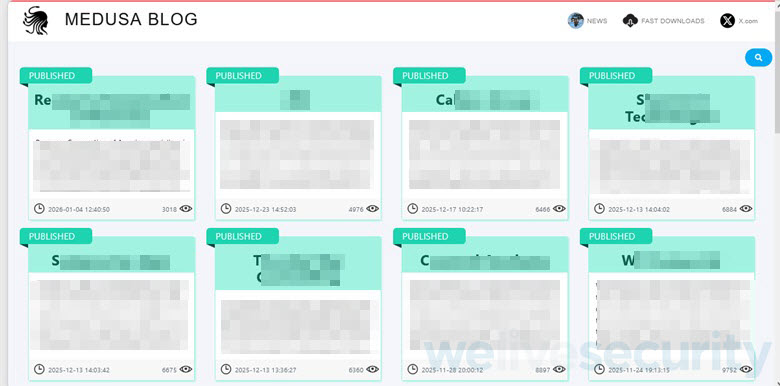

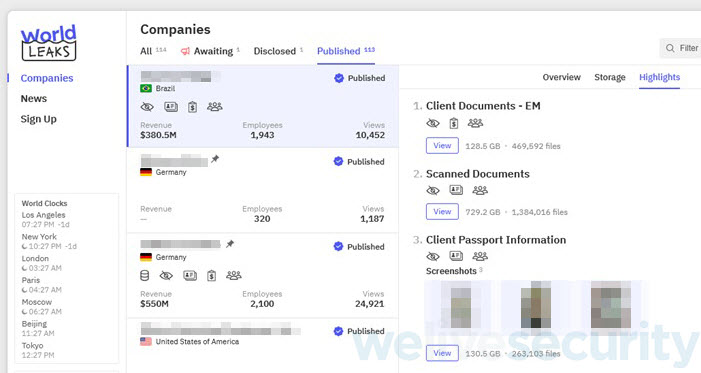

这些网站托管在暗网上,并通过Tor网络访问,经常发布被盗数据样本,并威胁受害者除非支付费用,否则将全面公开信息。有时材料是在受害者拒绝屈服后才被公开,从而进一步加大对他们的压力。受害者信息、被盗材料的程度,甚至那些本应让人感觉不可阻挡的截止日期,都是策略的一部分。

这种策略之所以致命,是因为速度和放大效果。一旦事件公开,多重风险会集中在一个高度显眼的瞬间,受害者组织在怀疑和不确定的阴影中运作——往往在IT和安全人员还未完全了解被盗内容或入侵扩散程度之前。这当然就是重点——数据泄露网站是一种胁迫工具。

这也是为什么它们被精心策划。攻击者通常发布的材料恰到好处,以证明他们没有虚张声势:几份合同或大量电子邮件。除非受害者屈服,否则还会有更多证据。

事实上,伤害很少会从最初的受害者处停止。这些数据一旦被倾倒或转售,就会成为后续犯罪的燃料,安全团队会看到它们在钓鱼工具包、商业邮件泄露(BEC)活动和身份欺诈计划中再次出现。在供应链事件中,一次泄露可能波及到受害者的客户和合作伙伴。这种连锁反应部分解释了当局将勒索软件视为系统性风险,而非一系列孤立事故的原因。

压力设计

泄密现场的每一个环节都设计得最大化心理压力。

- 未经授权访问的证据。帮派会发布合同和内部邮件等样本文件,以证明入侵是真实存在且威胁可信的。

- 紧迫感:计时器和倒计时让人感觉时间紧迫,因为在时间压力下做出的决定更可能偏向掌控时间的一方。

- 公众曝光:即使被盗数据从未公开,仅仅与泄露事件的关联也会引发声誉损害,修复可能需要数年时间。

- 监管风险:在GDPR、HIPAA以及美国日益多样的州级隐私法律框架下,涉及个人数据的确认泄露可能引发强制披露、调查和罚款。

超越勒索

一些勒索软件即服务(RaaS)运营商扩大了泄密网站的职责范围。在2024年初执法部门查封其基础设施之前,LockBit曾在其泄露网站运行漏洞奖励计划,向发现代码漏洞的人提供赔偿。

还有一些人为企业内部人士发布“工作”,向愿意提供登录凭证或削弱安全控制的员工提供报酬。还有一些网站同时作为下一波攻击者的入门平台,攻击者宣传“联盟计划”,解释收入分配和申请方式。

拉远

数据泄露网站之所以有效,是因为它们针对企业超越技术的弱点。潜在的数据泄露会同时引发多种风险:声誉损害、客户和合作伙伴间的信任丧失、财务损失、监管制裁以及诉讼。

由于勒索软件团伙也出售被盗信息,他们为被盗数据市场提供支持,并助长后续攻击。甚至有些组织被发现完全跳过加密,而是“仅”抓取数据并威胁发布。

而受害者则不得不在没有足够时间考虑后果的情况下做出决定。涉及事件个人信息的人将面临一连串的清理、可能的账户接管和身份欺诈。

在这样的背景下,付钱看起来可能是(相对)简单的出路,或者说是最不坏的选择。它都不是。付款并不保证文件或系统能恢复,也不保证数据保持私密。许多支付赔偿的组织在几个月内再次遭到打击。每一笔付款都用于资助下一次攻击。

对于组织来说,勒索软件威胁需要全面的防御措施,包括:

- 部署具备EDR/XDR/MDR功能的先进安全解决方案。他们监控异常行为,如未经授权的流程执行和可疑的横向移动,以阻止威胁的蔓延。事实上,这些产品成了犯罪分子的心头大患,他们越来越多地使用EDR杀手,试图终止或崩溃安全产品,通常是通过滥用易受攻击的驱动程序。

- 通过明确且严格的访问控制限制横向移动。零信任原则通过消除任何实体的默认信任假设,增强了公司的安全态势。威胁行为者常常利用被攻破的登录凭证和远程桌面协议访问,手动导航网络。

- 保持所有软件更新。已知漏洞是勒索软件行为者的主要入侵途径之一。

- 维护存储在隔离、隔离环境中的备份,勒索软件无法访问或修改。勒索软件的主要目标是定位并加密敏感数据。更糟的是,即使受害者支付了赎金,解密过程的缺陷也可能导致永久数据丢失,更不用说支付赎金可能带来的其他后果。强力备份和勒索软件修复能力在大大减轻威胁带来的损害方面起到了很大作用。

- 人类警觉性,通过精心设计的安全意识训练进一步完善,也是一种极为有效的防御屏障。能够及早识别恶意邮件的员工,就能移除勒索软件攻击者最常用的入口之一,仅此一点就能显著降低整个组织遭受攻击的风险。

勒索软件的演进持续不断,勒索软件即服务(RaaS)模式持续吸引广泛的犯罪用户群,赋予众多威胁以持久性和适应性。只要犯罪分子能可靠地将被盗数据变成公众视角,他们就会继续这样做,勒索软件将继续是赚钱机器。