ESET研究人员发现,针对中国延边地区的延边地区——韩裔居民和朝鲜难民和脱北者过境点——发动了一次多平台供应链攻击。此次攻击可能自2024年底开始,ScarCruft攻破了一个专注于延边主题游戏的Windows和Android组件,并通过后门对延边主题游戏进行木马化。

该后门由ESET命名为BirdCall,最初已知仅针对Windows;Android版本是在这次供应链攻击中被发现的。在这篇博客文章中,我们将概述该攻击,并首次公开分析Android后门。

这篇博客文章的要点:

- 与朝鲜结盟的APT组织ScarCruft攻破了中国延边地区韩裔使用的一款电子游戏平台。

- 该游戏平台的Windows客户端通过恶意更新被攻破,导致RokRAT后门部署了更复杂的BirdCall后门。

- 该平台上的安卓游戏被木马化,包含了ScarCruft新工具之一——BirdCall的Android版本后门。

- 该活动的目标是间谍活动,后门能够收集个人数据和文件、截图并录制语音。

Scarcruft剖面

ScarCruft,也被称为APT37或Reaper,至少自2012年起活跃,被怀疑是一个朝鲜间谍组织。该组织主要关注韩国,但其他亚洲国家也曾成为目标。ScarCruft似乎主要关注与朝鲜利益相关的政府和军方组织,以及各行各业的公司。该组织还针对朝鲜脱北者,最新的此类活动在这篇博客文章中有所呈现。

鸟叫后门

Windows版本

BirdCall 是一个用 C++ 编写的 Windows 后门,我们于 2021 年发现,并将其归功于 ScarCruft,作为 ESET 威胁情报报告的一部分。

后门具备多种监控功能,包括截屏、记录键盘和剪贴板内容、窃取凭证和文件,以及执行shell命令。在C&C目的上,后门利用了合法的云存储服务,比如Dropbox或pCloud,或者被攻破的网站。BirdCall 通常以多阶段加载链形式部署,起始于 Ruby 或 Python 脚本,包含使用计算机专用密钥加密的组件。BirdCall 的初始版本于 2021 年被韩国厂商公开描述为 RokRAT 的高级版本(S2W,AhnLab)。

安卓版本

我们在本文中描述的攻击中发现的Android版本BirdCall实现了Windows后门的部分命令和功能——它收集联系人、短信、通话记录、文档、媒体文件和私钥。它还能截屏并录制周围音频。

根据我们的调研,Android BirdCall 是在数月内积极开发的。我们确定了七个版本,从1.0版本(大约于2024年10月创建)到2.0版本(大约于2025年6月创建)。

发现

我们的调查始于在 VirusTotal 上发现的一个可疑 APK 文件。初步分析后,我们确定该APK是恶意的,并且包含后门。

有趣的是,这款APK实际上是一款名为延边红十(机器翻译:Yanbian Red Ten)的木马化卡牌游戏,我们追踪到了其官方网站 https://www.sqgame[.]网。sqgame是一个专为延边人设计的游戏平台,承载Windows、Android和iOS的传统延边游戏。玩家可以与朋友一起参加纸牌和桌游(见图1),或参加组织的锦标赛。

令人惊讶的是,官方网站上可下载的APK和我们最初在VirusTotal上找到的APK是一样的。此外,另一款可下载的安卓游戏(新画图,机器翻译:New Drawing)也被同样的后门植入了木马化。进一步分析显示,该后门是ScarCruft团队BirdCall后门的Android移植版。

sqgame网站上的Windows桌面客户端链接指向一个几年前的安装程序,看起来很干净。安装后确实会下载更新,但我们在分析时未发现任何恶意代码。

在ESET遥测中进一步调查,我们发现了一个被木马化的mono.dll库,源自桌面客户端的更新包。ESET遥测显示,该更新包至少从2024年11月起就存在恶意,持续时间不明。撰写本文时,该更新包已不再恶意。

我们还检查了sqgame网站上的iOS游戏,没有发现任何恶意代码。我们认为ScarCruft跳过了这个平台,因为相比其他平台,应用的特洛伊木马化和交付会更难,可能会遇到苹果的审核流程。

受害者学

由于此次攻击被攻破的网站专注于延边人民及其传统游戏,我们推断主要目标是居住在延边的韩裔。延边朝鲜自治州是中国与朝鲜接壤的一个地区,是韩国以外最大的韩裔社区所在地。

在此背景下,我们认为此次袭击很可能旨在收集居住在(或来自)延边地区且被朝鲜政权视为关注对象的个人信息——很可能是难民或脱北者。

攻击概述

安卓

sqgame网站上的两款安卓游戏被发现被木马化,包含了BirdCall后门。下载页面可于 https://www.sqgame[.]net/games/gamedownload.aspx 如图2所示,两个被特洛伊化游戏的下载按钮以红色高亮显示。在我们分析时,第三款安卓游戏是干净的。

我们发现受害者通过设备上的网页浏览器下载了被特洛伊改造的游戏,很可能是故意安装的。我们没有发现其他APK地点。我们也没有在官方 Google Play 商店找到恶意 APK。

我们无法确定网站首次被攻破及供应链攻击开始的时间。然而,根据我们对部署恶意软件的分析,我们估计事件发生在2024年底。

表1显示了这两个被特洛伊改造的APK文件的托管URL,以及发现时所提供的文件的哈希值。在撰写这篇博客文章时,恶意文件仍然存在于sqgame网站上。我们在2025年12月通知了sqgame这次被妥协,但尚未收到回复。

表1。恶意样本

| 发现时间 | 网址 | SHA-1 | 描述 |

| 2025-10 | http://sqgame.com[.]CN/ybht.apk | 03E3ECE9F48CF4104AAFC535790CA2FB3C6B26CF | 带有BirdCall后门的木马游戏。 |

| 2025-10 | http://sqgame.com[.]CN/sqybhs.apk | FC0C691DB7E2D2BD3B0B4C1E24D18DF72168B7D9 | 带有BirdCall后门的木马游戏。 |

窗户

虽然我们分析sqgame网站上的Windows桌面客户端时并未包含恶意代码,但后来我们发现了一个被木马化的mono.dll库,源自桌面客户端的更新包,该客户端托管在URL:http://xiazai.sqgame.com[.]。CN/约会/20240429.zip。ESET遥测显示,该更新包至少从2024年11月起就存在恶意,时间不详——但截至撰写时,该更新包已不再恶意。

ScarCruft 取了一个干净的单声道库,并用额外的代码和数据修补了它,其中包含一个下载器。下载器首先检查正在运行的进程中的分析工具和虚拟机环境,如果发现了就不继续。否则,它会查找 sqgame 客户端的进程,并在安装文件夹中构建一条通往 mono 库的路径。

接着,它下载并执行包含 RokRAT 后门的 shellcode。最后,下载者终止客户端进程,下载原始干净的单声道库,替换已安装客户端文件夹中被特洛伊化的版本。该有效载荷和干净的单声道库均从被攻破的合法韩国网站下载——这是ScarCruft典型的TTP。

根据我们的遥测数据,RokRAT后门随后被用来下载并安装BirdCall后门到受害机器上。

Android BirdCall 分析

在本节中,我们将对Android BirdCall后门进行技术分析——这是用C++编写的同名Windows后门的Android移植版。内部后门名为“抓狗”,可翻译为“抓狗”。

特洛伊改造的安卓游戏

Android BirdCall 通过木马化的安卓游戏分发。在这篇博客文章中描述的攻击中,我们认为ScarCruft并未获得游戏源代码,只访问了sqgame网站或网页服务器,而是将原始游戏APK重新编译或重新打包,添加了恶意代码。

在被特洛伊改造的APK中,修改了AndroidManifest.xml入口活动,指向添加了的恶意代码——在启动后门后,执行游戏的原始入侵活动。

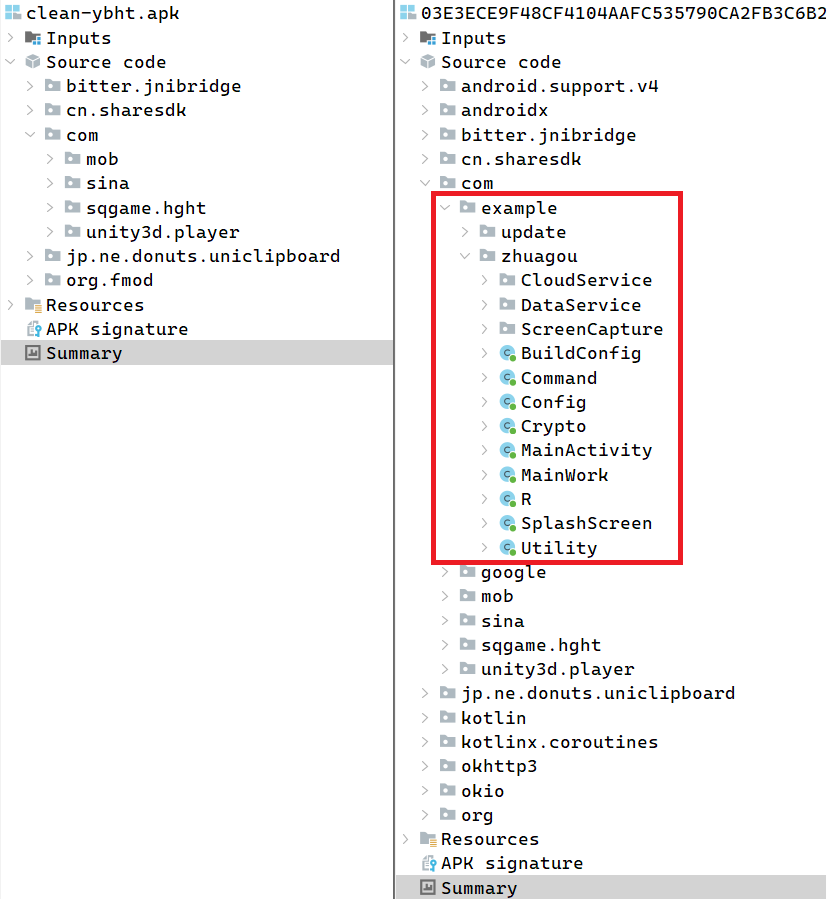

在分析的样本中,修改后的入口点活动为 com.example.zhuagou.SplashScreen 或 com.mob.util.MobSs(最新样本中)。对AndroidManifest.xml的修改还包括后门的新活动和服务定义,以及运行所需的额外权限。图3展示了原版游戏与其特洛伊化版本包的对比。

由于Android BirdCall后门是系统上安装的木马化Android应用的一部分,安装后或设备重启后不会自动启动;相反,它依赖于用户的执行。

配置

Android BirdCall 包含默认配置,首次运行时初始化。配置使用 JSON 格式,并以文件形式保存。后续运行加载现有配置文件,并可通过后门命令修改配置。格式化配置示例见图4。

{

"bi": "E823D451D636D0A0",

"skey": "A8FE823D451D636D0A0366C0629EF5C3##@(()(#@",

"si": "20251105141404",

"rft": 20000,

"fst": true,

"kill": false,

"log": true,

"ctm": 10000,

"scr": false,

"rec": false,

"cmd": 0,

"data": 1,

"bd_version": 37,

"extentions": ".jpg;.doc;.docx;.xls;.xlsx;.ppt;.pptx;.txt;.hwp;.pdf;.m4a;.p12;",

"cloud": [

{

"ct": 9,

"idx": 28,

"cid": "1000.2IGB56IS1FHQ1V332R[redacted]",

"cst": "fa7ec5c8b050[redacted]",

"rt": "1000.a7fc479e[redacted]",

"at": "empty",

"fid": "8mwe5bbc0a2759839401f813968808a2f36a6",

"dm": "",

"use": 0

},[redacted]

] }

图4。Android BirdCall 配置示例

bd_version配置条目编码后门版本,存储为MAJOR << 5 |MINOR,所以值37等于版本1.5。

持久化配置文件存储在应用的数据目录中,并具有设备特定的路径。此外,在配置初始化过程中,样本中硬编码的云存储驱动器的默认配置可以被外部来源覆盖。如果有,后门会下载包含加密云配置的 JPG 映像。这张图片通常托管在被攻破的韩国网站上。

C&C沟通

Android BirdCall 使用云存储驱动器进行 C&C 通信,类似于 Windows 版本。在分析样本中,支持三种云服务提供商:pCloud、Yandex Disk 和 Zoho WorkDrive,尽管仅使用 Zoho WorkDrive。后门通过HTTPS通信,向相应提供者的API端点发送请求,使用okhttp3库。

在我们的研究中,我们发现12块Zoho WorkDrive驱动器被Android BirdCall后门用于C&C目的。相关账户的详细信息见表2。

表2。Android BirdCall Zoho WorkDrive 账户

| client_id | display_name | 电子邮件 |

| 1000.AJUEYDUIQQ5GCLFA68[已编辑] | 托马萨尔弗雷德37 | tomasalfred37@zohomail[.]com |

| 1000.INXKBHQ3698CK42YA2[已编辑] | 卡利马克姆279 | kalimaxim279@zohomail[.]com |

| 1000.FYRJ46E75TUYBWYV5J[已编辑] | 史密斯·本特利 | smithbentley0617@zohomail[.]com |

| 1000.8QU6D2LJZ3RCGLZWF2[已编辑] | Mic haelLarrow19 | michaellarrow19@zohomail[.]com |

| 1000.NT1QEE7V73IHNZP5YT[已编辑] | DSF SDF | amandakurth94@zohomail[.]com |

| 1000.SKXUYYKYL06FQ2NW82[已编辑] | DSF SDF | rexmedina89@zohomail[.]com |

| 1000.7BMBOS8GV1ZR6AWEI2[已编辑] | DSF DSF | alishaross751@zohomail[.]com |

| 1000.V0J0QN7SJ2N7V6IZVE[已编辑] | 自卫队自卫队 | jamesdeeds385@zohomail[.]com |

| 1000.2IGB56IS1FHQ1V332R[已编辑] | 自卫队 SDAF | joyceluke505@zohomail[.]com |

| 1000.W4V2XMB83C6VFC7DGZ[已编辑] | DFSD SDF | marjoriemiller280@zohomail[.]com |

| 1000.LIUBF67S89H0伊泽贝[已编辑] | 比尔·杰克逊 | teresadaniels200@zohomail[.]com |

| 1000.8BLOFSFU4WOFY9HB4A[已编辑] | 佐伊·杰克 | michaelgiesen62@zohomail[.]com |

能力

Android BirdCall 具有更新机制:可以从更新文件加载更新文件,该文件通常以应用数据目录中的 APK 形式出现,下载通过命令MP_SEND_FILE触发。

在可选的更新程序后,会启动原游戏活动,以避免引起怀疑。然后后门会检查并等待网络连接,然后进入主要操作。

数据收集

在第一次运行时,后门会收集设备主要共享外部存储的完整目录列表,以及包括联系人列表、通话记录和短信在内的用户数据。

后门会定期向C&C报到并上传基本信息,包括:

- 配置和当前时间的标识符值,

- 电池温度、内存和存储信息、云配置、后门版本以及感兴趣的文件扩展名,

- 来自 https://ipinfo[.]io/json,以及

- 首次运行时,包含关于设备、网络和应用的额外信息:○品牌、型号、操作系统、内核和root状态,○IMEI号码、IP地址、MAC地址和网络类型,○应用包和权限。

后门可以定期截图(SCR标志)。在某些版本中,我们观察到一种循环播放静默MP3文件并截图的技术,以防止被木马化的应用在后台运行时被暂停。

在某些版本中,后门可以通过麦克风录音,并窃听被攻破设备周围的声音。奇怪的是,即使开启了录制(娱乐标志),也仅限于晚上三小时,即当地时间晚上7点到10点。

后门会定期在共享外部存储中搜索具有兴趣扩展名(扩展)的文件,并对其进行分级以便外泄。在我们分析的样本中,窃取目标包括媒体文件、文档和私钥:.jpg、.doc、.docx、.xls、.xlsx、.ppt、.pptx、.txt、.hwp、.pdf、.m4a和.p12。

指挥

Android BirdCall 会定期检查云存储驱动器中针对受害者发出的命令。解密命令以神奇的 DWORD 0x2A7B4C33 开头,该值与 Windows 版本的 BirdCall 相符。命令根据类型有零个或多个参数。表3展示了两个平台支持命令的概览及其描述。

Android版本的后门仅实现了Windows版本中部分命令。

表3。BirdCall 后门命令

| 类型 | 名称 | 安卓描述 | Windows 描述 |

| 0x48 | MP_SET_FILESEARCH_EXTENTION | 在配置中设置感兴趣的文件扩展名。 | |

| 0x49 | MP_SET_THREADS | 切换截图和语音录制。 | 还包含剪贴板窃取和键盘记录等额外功能。 |

| 0x4A | MP_SET_CLOUD | 在配置中设置云API凭证。 | |

| 0x4B | MP_SET_REGISTER_FILE_CONTROL | 无 | 修改文件搜索中使用的过滤器。 |

| 0x4C | MP_SET_MODE | 切换后门执行日志的收集。 | 切换各种与收藏相关的标志。 |

| 0x4D | MP_ACTION_KILLME | 禁用后门。原版游戏依然正常运行。 | 卸载后门并退出。 |

| 0x4E | MP_ACTION_KILLPROCESS | 无 | 使用任务终止工具来终止进程。 |

| 0x4F | MP_ACTION_FILE_OR_DIRECTORY | 支持上传指定文件或目录。 | 支持多种文件和目录操作:删除、重命名、打开和上传。 |

| 0x50 | MP_ACTION_DOWNLOAD_COMMAND | 无 | 从网包或云驱下载并执行命令。 |

| 0x51 | MP_ACTION_RESET_WORKDIRECTORIES | 无 | 可以删除后门使用的功能目录。 |

| 0x52 | MP_ACTION_EXECUTE_SIMPLE_COMMAND | 无 | 可以通过cmd.exe重启后门并执行命令。 |

| 0x53 | MP_ACTIONS_MORE | 无 | 可执行三种操作: ·删除持久化配置。 ·在Word(Microsoft和Hancom Office)中启用宏。 ·重启后门。 |

| 0x54 | MP_ACTION_SHELL | 无 | 开始壳体(基于WCMD)。 |

| 0x55 | MP_ACTION_WEBSCAN | 无 | 对指定的主机/端口进行HTTP扫描。 |

| 0x56 | MP_GET_DATA | 可获得: ·联系人、通话记录和短信, ·主共享外部存储的完整目录列表,AND ·基本信息。 | 可获得: ·后门配置及各种系统信息, ·来自浏览器及其他软件的凭证, ·即时通讯应用的文件——KakaoTalk、微信和Signal, ·相机照片,以及 ·目录列表。 |

| 0x57 | MP_GET_TREES | 检索目录列表。 | |

| 0x59 | MP_SEND_FILE | 支持后门更新。 | 支持将文件丢弃到指定位置,丢弃和执行额外可执行文件,以及更新后门。 |

| 0x5A | MP_SEND_SHELL | 无 | 执行壳体命令。 |

| 0x5C | MP_SET_PROXY | 无 | 连接到指定的<ip>:<port>并转发来自C&C服务器的流量,作为代理。 |

包含Windows版本BirdCall的转储文件,与本次攻击中观察到的非常相似,包含上述所有命令,可在带有SHA-1 B06110E0FEB7592872E380B7E3B8F77D80DD1108的VirusTotal上找到。该样本于7月15日从中国上传th, 2024.

结论

我们发现了一起针对延边地区的多平台供应链攻击,该攻击通过一个被攻破的电子游戏平台。在分析平台上被特洛伊木马化的安卓游戏时,我们发现了ScarCruft的新工具——该组织BirdCall后门的Android版本。Android后门一直在积极开发,提供监控功能,如收集个人数据和文件、截屏以及录音。

如对我们在WeLiveSecurity上发布的研究有任何疑问,请通过 threatintel@eset.com 联系我们。

ESET研究提供私人APT情报报告和数据流。如对此服务有任何疑问,请访问ESET威胁情报页面。

国际象征委员会

全面的入侵指标(IoC)和示例可在我们的GitHub仓库中找到。

文件

| SHA-1 | 文件名 | 检测 | 描述 |

| 01A33066FBC6253304C92760916329ABD50C3191 | sqybhs.apk | Android/Spy.Agent.EXM | 使用Android BirdCall 2.0版本的木马化游戏。 |

| 03E3ECE9F48CF4104AAFC535790CA2FB3C6B26CF | ybht.apk | Android/Spy.agent.EGE | 使用Android BirdCall 1.3版本的木马化游戏。 |

| 2B81F78EC4C3F8D6CF8F677D141C5D13C35333AF | sqybhs.apk | Android/Spy.agent.EGE | 带有Android BirdCall 1.5版本的木马化游戏。 |

| 59A9B9D47AE36411B277544F25AD2CC955D8DD2C | ybht.apk | Android/Spy.agent.EGE | 使用Android BirdCall 1.0版本的木马化游戏。 |

| 7356D7868C81499FB4E720F7C9530E5763B4C1D0 | sqybhs.apk | Android/Spy.agent.EGE | 使用Android BirdCall 1.0版本的木马化游戏。 |

| FC0C691DB7E2D2BD3B0B4C1E24D18DF72168B7D9 | sqybhs.apk | Android/Spy.agent.EGE | 带有Android BirdCall 1.5版本的木马化游戏。 |

| 95BDB94F6767A3CCE6D92363BBF5BC84B786BDB0 | mono.dll | Win32/木马下载器。代理。ILQ | 特洛伊改造的单声道库。 |

| 409C5ACAED587F62F7E23DA47F72C4D9EC3144D9 | 无 | Win32/木马下载器。代理。ILQ | 下载器指向RokRAT后门。 |

| B06110E0FEB7592872E380B7E3B8F77D80DD1108 | 无 | Win64/agent.EGN | 公开的Windows BirdCall后门转储。 |

网络

| 知识产权 | 领域 | 托管服务提供商 | 首次出现 | 详情 |

| 39.106.249[.]68 | sqgame.com[.]CN | 杭州阿里广告有限公司 | 2024‑06‑01 | 被攻破的 sqgame 网站托管了被篡改的游戏和恶意更新。 |

| 211.239.117[.]117 | 1980food.co[.]KR | Hostway IDC | 2025‑03‑07 | 被攻破的韩国网站曾用于托管Android BirdCall配置。 |

| 114.108.128[.]157 | 伊诺迪亚[.]com | LG DACOM 公司 | 2025‑07‑03 | 被攻破的韩国网站曾用于托管Android BirdCall配置。 |

| 221.143.43[.]214 | www.lawwell.co[.]KR | SK宽带有限公司 | 2024‑11‑04 | 被攻破的韩国网站曾托管shellcode和清理mono库。 |

| 222.231.2[.]20 | colorncopy.co[.]kr swr.co[.]KR | LG DACOM 公司 | 2025‑03‑18 | 曾托管shellcode的韩国网站被攻破。 |

| 222.231.2[.] 23 | 世宗海恩[.]com | IP 管理器 | 2025‑03‑18 | 被攻破的韩国网站曾托管干净的单声道库。 |

| 222.231.2[.]41 | cndsoft.co[.]KR | IP 管理器 | 2025‑03‑18 | 曾托管shellcode的韩国网站被攻破。 |

MITRE AT&CK 技术

本表使用了 MITRE ATT&CK Enterprise 框架的第 18 版构建。

| 战术 | 身份证 | 名称 | 描述 |

| 资源开发 | T1584.004 | 攻破基础设施:服务器 | ScarCruft 入侵了韩国网站,以托管有效载荷和配置。 ScarCruft攻破了sqgame网站,实施了供应链攻击。 |

| T1585.003 | 建立账户:云账户 | ScarCruft创建了Zoho WorkDrive账户,并使用其云存储驱动器进行C&C用途。 | |

| T1587.001 | 开发能力:恶意软件 | ScarCruft 开发了 Android 版本的 BirdCall 后门。 | |

| T1608.001 | 舞台功能:上传恶意软件 | ScarCruft将被攻破的sqgame网站上传了被篡改的游戏。 | |

| 初步访问 | T1195.002 | 供应链泄露:软件泄露 | ScarCruft攻破了sqgame更新服务器,分发恶意更新。 |

| 处决 | T1059.003 | 命令与脚本解释器:Windows 命令壳 | BirdCall 可以执行 shell 命令。 |

| 防御规避 | T1027.013 | 混淆文件或信息:加密/编码文件 | BirdCall 拥有加密字符串和加载链组件。 被特洛伊改造的单声道库包含加密的壳码。 |

| T1070.004 | 指示符移除:文件删除 | 被木马化的单声道库被替换为干净的。 | |

| T1112 | 修改注册表 | BirdCall 可以修改文字处理器的设置以启用宏。 | |

| T1140 | 解码/解码文件或信息 | BirdCall 解密字符串和加载链组件。 | |

| T1480.001 | 执行护栏:环境键控 | BirdCall 的加载链包含用计算机专用密钥加密的组件。 | |

| T1497 | 虚拟化/沙盒规避 | 在特洛伊木马化的单声道库中,下载器会检查分析工具和虚拟机环境。 | |

| 凭证访问 | T1555 | 密码存储的凭证 | BirdCall 可以从浏览器和其他软件获取保存的密码。 |

| 发现 | T1046 | 网络服务发现 | BirdCall 可以通过 HTTP GET 请求扫描一系列 IP 和端口。 |

| T1082 | 系统信息发现 | BirdCall 可以获取各种系统信息。 | |

| T1083 | 文件与目录发现 | BirdCall 可以获取关于硬盘和目录的信息。 | |

| 收藏 | T1005 | 本地系统数据 | BirdCall 可以从即时通讯客户端 KakaoTalk、微信和 Signal 收集用户文件。 |

| T1056.001 | 输入捕获:键记录 | BirdCall 可以记录按键记录。 | |

| T1113 | 屏幕截图 | BirdCall 可以截屏。 | |

| T1115 | 剪贴板数据 | BirdCall 可以收集剪贴板内容。 | |

| T1119 | 自动收款 | BirdCall 可以定期从本地和可移动驱动器收集带有特定扩展名的文件。 | |

| T1125 | 视频捕捉 | BirdCall 可以拍摄摄像头照片。 | |

| T1560 | 档案收集数据 | BirdCall 在数据泄露前对收集到的数据进行压缩和加密。 | |

| 指挥与控制 | T1071.001 | 应用层协议:网络协议 | BirdCall 使用 HTTP 与云存储服务通信。 |

| T1090 | 代理 | BirdCall 可以作为代理。 | |

| T1102.002 | 网络服务:双向通信 | BirdCall 与云存储服务通信,下载命令并窃取数据。 | |

| 外流 | T1020 | 自动撤离 | BirdCall定期导出收集的数据。 |

| T1041 | 通过C2通道的撤离 | BirdCall 将数据泄露到其 C&C 服务器。 | |

| T1567.002 | 通过Web服务进行外泄:向云存储的外泄 | BirdCall 将数据泄露到云存储服务。 |

该表使用MITRE ATT&CK Mobile框架第18版构建。

| 战术 | 身份证 | 名称 | 描述 |

| 初步访问 | T1474.003 | 供应链泄露:软件泄露 | ScarCruft 实施了供应链攻击,攻破了 sqgame 网站,分发包含 Android BirdCall 后门的木马游戏。 |

| 防御规避 | T1406 | 混淆文件或信息 | Android BirdCall 后门 2.0 版本被隐藏。 |

| T1407 | 运行时下载新代码 | Android BirdCall 后门可以下载并加载更新版本。 | |

| T1541 | 前景持久性 | Android BirdCall 使用 startForeground API 在后台截图。 | |

| 发现 | T1420 | 文件与目录发现 | Android BirdCall 会创建一个目录列表,并搜索具有指定扩展名的文件。 |

| T1422 | 本地网络配置发现 | Android BirdCall 获取设备的 IMEI、IP 地址和 MAC 地址。 | |

| T1426 | 系统信息发现 | Android BirdCall 获取被入侵设备的系统信息,包括品牌、型号、操作系统版本、内核版本、root状态、电池温度、内存和存储信息。 | |

| 收藏 | T1532 | 档案收集数据 | Android BirdCall 会压缩并加密收集到的数据。 |

| T1429 | 音频采集 | Android BirdCall 可以用麦克风录制语音。 | |

| T1430 | 位置追踪 | Android BirdCall 通过 ipinfo[.] 获取设备的大致位置。IO服务。 | |

| T1513 | 屏幕截图 | Android BirdCall 可以截图。 | |

| T1533 | 本地系统数据 | Android BirdCall 收集的本地文件扩展名包括:.jpg、.doc、.docx、.xls、.xlsx、.ppt、.pptx、.txt、.hwp、.pdf、.m4a 和 .p12。 | |

| T1636.002 | 受保护的用户数据:通话记录 | Android BirdCall 会收集通话记录。 | |

| T1636.003 | 受保护的用户数据:联系人列表 | Android BirdCall 收集联系人名单。 | |

| T1636.004 | 受保护的用户数据:短信 | Android BirdCall 会收集短信。 | |

| 指挥与控制 | T1437.001 | 应用层协议:网络协议 | Android BirdCall 通过 HTTPS 与 C&C 云存储驱动器通信。 |

| T1481.002 | 网络服务:双向通信 | Android BirdCall 使用 Zoho WorkDrive 云存储服务用于 C&C 用途。 | |

| 外流 | T1646 | 通过C2通道的撤离 | Android BirdCall 使用 C&C 通道进行数据泄露。 |