ESET安全:狡猾的掠食者:银狐如何在本报税季掠夺日本企业

日本已进入年度报税和组织变革季节,这一时期企业大量产生合法的财务和人力资源相关沟通。一个名为Silver Fox的威胁行为者正积极利用这一繁忙时期,针对日本制造商及其他企业发起针对性的鱼叉式网络钓鱼行动。

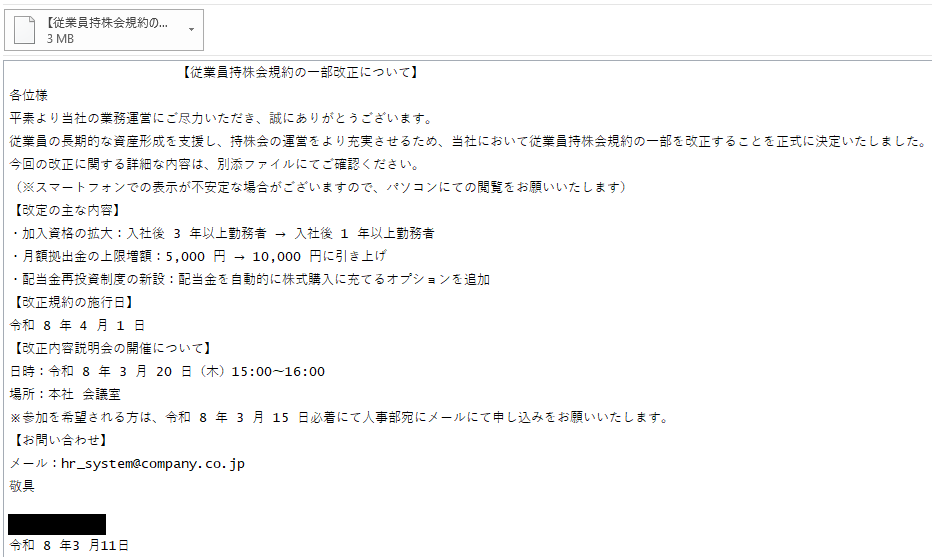

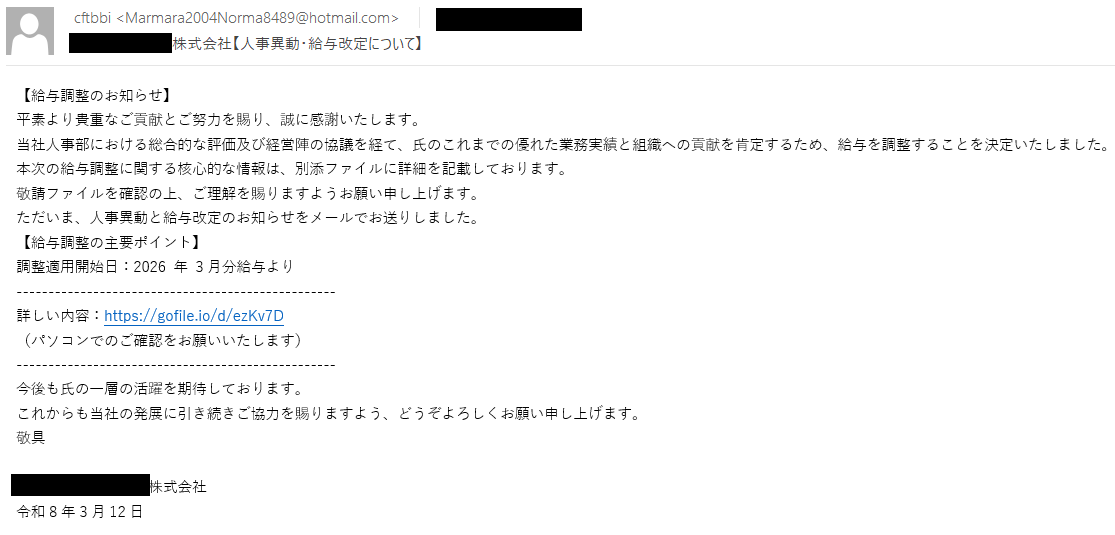

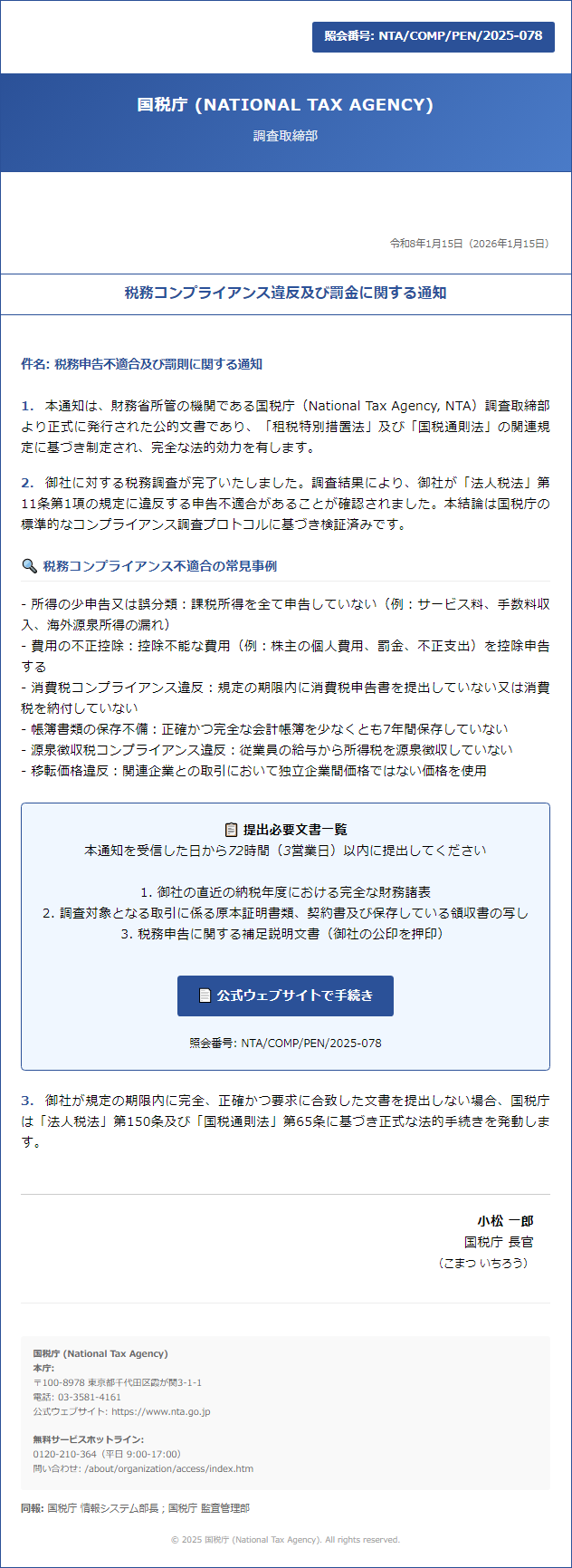

该持续活动使用与税务合规违规、薪资调整、职位变动及员工持股计划相关的令人信服的钓鱼诱饵。所有邮件的目标都是——诱使收件人打开恶意链接或附件。由于员工实际上预期在每年这个时候都会收到关于这些话题的邮件,他们更可能信任并毫不犹豫地处理这些信息。不用说,这大大增加了被泄露的风险。

此次行动也提醒组织提高警惕,加强对钓鱼攻击的意识,并确保员工核实税务和人力资源相关请求的真实性——包括那些看似常规的请求。对可疑邮件及时向安全团队报告至关重要,以减少风险暴露并防止成功被攻破。

威胁是什么?

自至少2023年起活跃的Silver Fox最初专注于讲中文的目标,随后扩展到东南亚、日本,甚至可能进入北美,每个活动都用当地语言进行。这一扩展的业务范围体现在集团多年来涉足的多个垂直领域——金融、医疗、教育、游戏、政府甚至网络安全。该集团主要在东南亚运营,并且在季节性商业周期期间有着以金融为主题的鱼叉式网络钓鱼活动的详细记录。

在持续的活动中,集团利用日本每年的报税、财务报告、薪资调整和人员变动周期。这一模式并非新鲜事——去年同期也观察到类似活动,表明银狐有意将运营时间与本季保持一致。每年这个时候,围绕这些话题的合法内部沟通量和紧迫性都非常高,这正是银狐所期望的,也是其活动有效的原因。

在这项行动中,银狐发送定制化的鱼叉式钓鱼邮件,伪装成合法的人力资源或税务相关邮件。为了让邮件看起来真实,攻击者通常会在主题行直接包含目标公司的名称。本次活动中观察到的受试者示例包括:

- 「公司名 」【员工持株会规約改正关于公告】

(翻译:<公司名称>员工持股计划条款修订通知】) - 「公司名 」【员工持株会规约の一部改正について】

(翻译:<公司名称>【员工持股条款与条件修订】) - 「公司名 」【人事异动・給与改定について】

(翻译:<公司名称> 【人事变动与薪资调整】) - 税務コンプライアンス及罚金通知

(译:税务合规与罚金通知)

发送方会冒充真实员工,甚至是目标公司的CEO。银狐显然在对每个目标进行侦察,然后才发射非普通的攻击。攻击者选择目标可能识别并信任的名称,这使得接收者更难区分恶意消息与真实内部通知。

邮件通常包含恶意附件或指向恶意文件的链接。这些文件的名称类似于常见的人力资源、财务或税务相关文件,例如:

- 【给与调整的お知らせ】

(翻译:薪资调整通知) - 人事異動・給与改定について

(Translation: Personnel Changes and Salary Adjustments) - 人事异动及给与改定关于お知らせ

(译:关于人员变动和薪资调整的通知) - 【员工持株会规約の一部改正について】

(译文:【员工持股计划条款和条件的部分修订】)

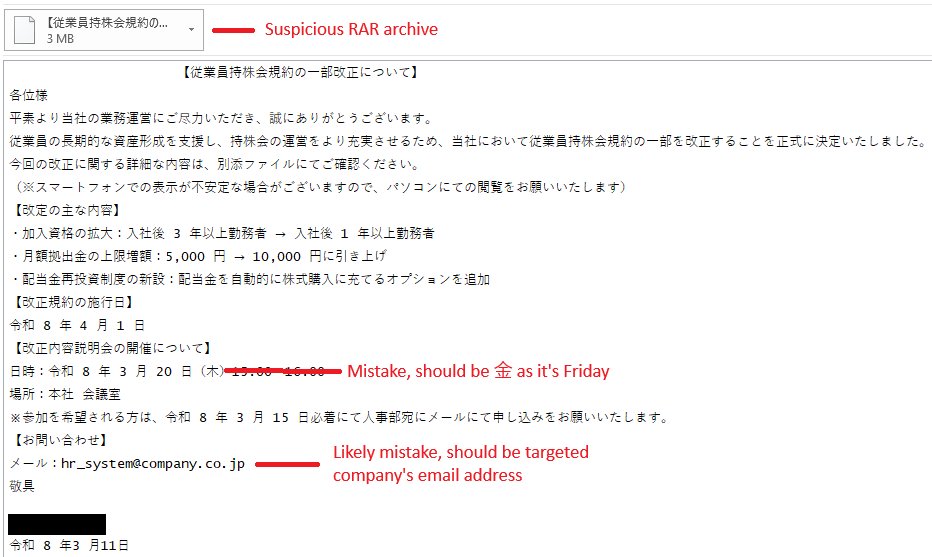

以下是观察到的电子邮件和诱饵示例:

打开恶意文件会丢失ValleyRAT,这是一种Silver Fox在多个活动中使用的远程访问木马。ESET产品检测到该恶意软件为Win64/Valley。部署后,ValleyRAT使行为者能够远程控制被攻破的机器,收集敏感信息,监控用户活动,并在目标环境中保持持久性。这可能使攻击者能够深入网络,窃取机密数据,或准备攻击的额外阶段。

如何识别威胁并保护自己

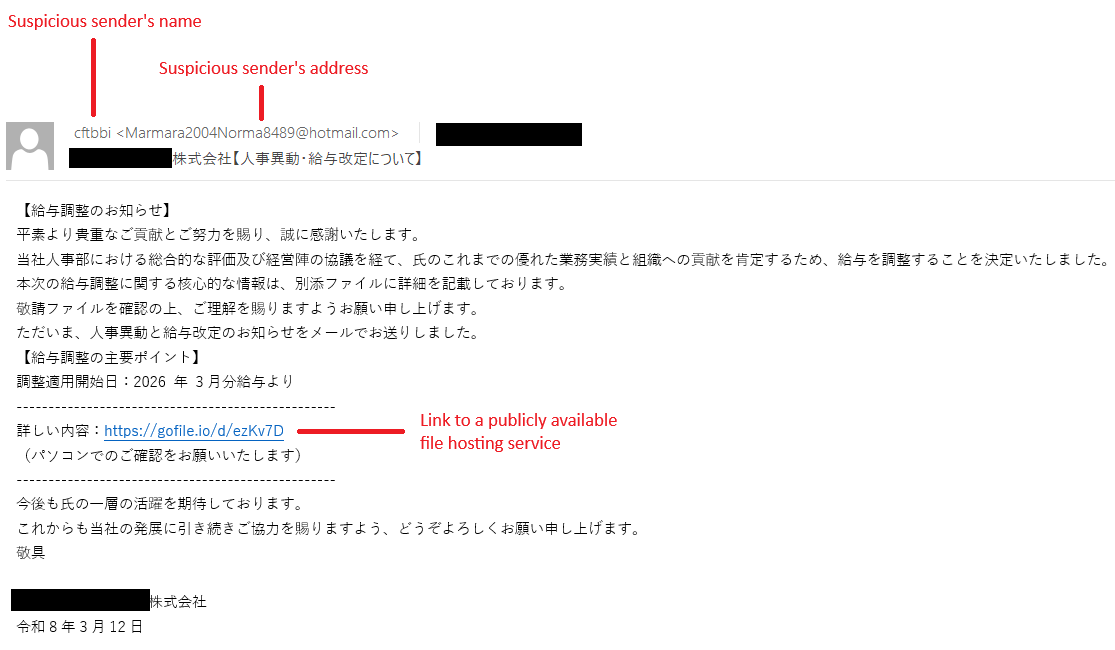

虽然银狐的邮件乍一看起来可信,尤其是在日本繁忙的税务和组织变革季节,但仔细观察会发现一些线索,使邮件变得可疑。以下迹象是识别和阻止攻击的关键:

- 如果你收到关于薪资变动、税务罚款或人事更新的邮件,请通过单独渠道(Teams、电话或直接邮件查询)核实,然后再采取行动。即使消息看起来很普通,这也适用。

- 即使发件人的名字属于(或看起来是)同事,也要确保邮箱地址和名字一致。如果他们没有,或者地址看起来不熟悉,就把邮件当作可疑。

- 问问自己,这种沟通是否遵循贵公司通常的人力资源或财务流程。

- 如果用语显得过于正式、僵硬或与典型的内部沟通不符,要保持警惕。由于威胁行为者不是日语母语者,邮件中可能包含生硬措辞和微妙的泄露信息。

- 文档不太可能通过像gofile这样的公开文件托管服务分享[.]io或WeTransfer。

- 关注依恋类型。如果是像RAR或ZIP这样的归档,打开文件前先看看里面到底有什么。

- 在提示时安装软件更新。

- 确保你的安全软件运行良好且保持最新状态。

- 如果邮件有问题,可以将其作为附件转发给你的IT或安全团队。举报从来不是错误——即使邮件最终被证明是真实的。

以下是需要注意的示例:

国际象征委员会

全面的入侵指标(IoC)和示例可在我们的GitHub仓库中找到。